Historia de una clonada - Carta a un amigo

"Querido Amigo:Me di cuenta que en los últimos meses he dedicado demasiado tiempo al internet,

a contestarle a los nuevos conocidos de las redes sociales, compartir chistes flojos, darle vuelo a chismes innecesarios sobre la desaparición de una persona o sobre el fin del mundo, leer más noticias de las requeridas y gastar esfuerzos incomprensibles en memorizar claves, direcciones electrónicas, en sacar copias de respaldo de mis datos, en tratar de no aburrirme haciendo cosas que poco me aportan y en pelear con mi proveedor local de estos servicios, que nunca contesta, no le interesan mis angustias y solo quiere ver el pago puntual de mi obligación mensual con el.

a contestarle a los nuevos conocidos de las redes sociales, compartir chistes flojos, darle vuelo a chismes innecesarios sobre la desaparición de una persona o sobre el fin del mundo, leer más noticias de las requeridas y gastar esfuerzos incomprensibles en memorizar claves, direcciones electrónicas, en sacar copias de respaldo de mis datos, en tratar de no aburrirme haciendo cosas que poco me aportan y en pelear con mi proveedor local de estos servicios, que nunca contesta, no le interesan mis angustias y solo quiere ver el pago puntual de mi obligación mensual con el.Pero como la dependencia a todo ello es absoluta, para pasar esos días de ocio tuve que desarrollar algunas acciones asociadas con la rutina diaria: definir un contestador automático en mi correo que le contara a mis corresponsales que estaría fuera e inhabilitado para responder sus notas por unos días, avisarle al banco que no haría transacciones, dejar pagadas las obligaciones rutinarias del mes que pudieran ocurrir en mi ausencia, en fin, desaparecerme pero no parecer irresponsable.

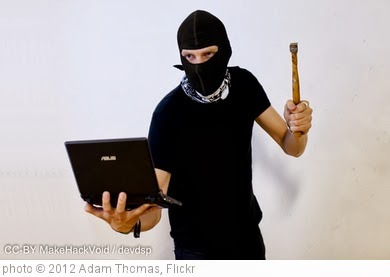

Y mientras tanto un delincuente se metió en mi cuenta de “gmail”. En algún café internet no tuve el cuidado, o bien, caí inocentemente en una de esas trampas que ocasionalmente mencionan. Era un mensaje solicitando mis datos del correo, lo contesté, les conté de mi contraseña sin fijarme en la dirección de quién preguntaba….y acá empezó troya. Error fatal. Probablemente usé una red WiFi pública no segura y alguien “por ahi”, algun desconocido “hacker”, un maleante de la era moderna, que consigue usuarios como yo - descuidados, demasiado confiados, o ignorantes de lo que puede suceder- con su artimaña logró conocer la forma de entrar subrepticiamente a mi computador para revisar mis archivos, mis correos, mi correspondencia sin que me diera cuenta de lo sucedido.

Primera lección: ¡ante la duda, detente!

Esa es la segunda lección: ¡no desocupar sin mirar!

Aprovechando mi ausencia por estar dentro de mi sistema, le escribió al banco, le indicó con mi nombre que yo estaba en una situación desesperada, que no estaba disponible por teléfono, y que necesitaba una transferencia de urgencia a Inglaterra. De ahí en adelante, la correspondencia entre el banco y este suplantador se incrementó. Unos días atrás yo había abierto una cuenta adicional de correo para manejar separadamente algunos asuntos profesionales, y como es lo usual en este tipo de solicitudes entregué información personal que facilitara recuperar la nueva contraseña en caso de olvido; él la encontró y utilizó para confirmar que “yo”era yo, aprovechando ademas el dato que había dado al banco que estaría fuera. Con esto, el banco “por ayudarme” cayó en la trampa e hizo la transferencia.Tercera lección: ¡no dar papaya con datos que puedan usar como de identificación!

Y cuando finalmente me consiguieron por teléfono, vino el cambio urgente de contraseñas, etc, denuncias a la policía, etc, y el “hacker”, maloso desconocido, que tenía todos mis contactos, comenzó a escribirle a ellos cambiando la “n” por una “m” en la dirección, usando el mismo nombre de “escudo” pero con una nueva dirección de correo para conseguir nuevas víctimas. ¡¡¡Brillante!!!: La interceptación de la “¡OPERACIÓN JAQUE!”¡Bueno, lo entretenido fue descubrir por ejemplo lo del filtro y la caneca, y toda la maroma, y ya creo que salí de la cosa!

¿Será que retorno a mi chequera de papel, mis cuadres mensuales y manuales de extractos, las filas en los bancos para pagar los servicios públicos, un mensajero personal y a tener gerente de banco y cajeros conocidos con quienes tomarme un tinto de vez en cuando? ¿Será que me retiro de las redes sociales y de los adelantos de la tecnología para convertirme en un ermitaño moderno?

Espero que esta experiencia te sirva, aprendas y no repitas mis pasos.

Un gran abrazo

Inocencio"

Para tratar de complicar aún más las palabras del último párrafo de la carta: a otro amigo, unos pocos días después de este incidente, le sucedió algo de similar gravedad. Le clonaron su clave de acceso al banco, le modificaron la dirección de correspondencia, pidieron una chequera y con ésta, giraron algunos cheques contra su cuenta que fueron pagados oportunamente. En este caso, por reacción rápida del afectado reclamando a la institución financiera, logró que le reconocieran los valores de la estafa. En la de Inocencio no conozco el desenlace, pero por las palabras de despedida me imagino que sucedió algo similarInocencio"

Esta historia es inspirada en un calvario real vivido por un amigo.

No crea que estos eventos sucedieron en nuestro subcontinente en desarrollo, uno de ellos se originó en el viejo continente en un país conservador y serio y el segundo en la tierra norteamericana, la de los grandes negocios financieros y los mayores avances tecnológicos.

Si por acá llueve, por allá no escampa

Una Coda para la Entrada No. 36 ¿Somos agresivos?

Llamo al consultorio del cardiólogo:

- Buenos días, señorita. Me podría dar una cita con el doctor-

- Espere un momento-

(me deja al telefóno por 10 minutos sin ningún retroalimentación)

- ¿Qué es lo que quiere, señor?-

- Primero que todo, que no me deje esperando diez minutos sin saber si algo va a suceder-

- ¡Nosotros no somos un Call Center!-

- Por favor, sea cuidadosa en su respuestas. Claro que sé que ustedes no son un centro de llamadas. Estoy llamando al Doctor para solicitar una cita-

- Pero es que yo atiendo a cuarenta doctores.-

- Señorita, yo sólo estoy llamando a uno.-

Al final lo logré, pero queda un sabor de mortificación.Un maravilloso concierto

En el bello auditorio de la Universidad Jorge Tadeo Lozano tuve la fortuna de asistir a un magnífico concierto del coro de la Universidad de los Andes acompañado por una orquesta de cámara invitada y cinco estupendos solistas (Camila Toro, soprano; Nury Contreras, soprano; Ana Mora, Contralto; Pablo Martínez, tenor y Carlos Builes, barítono) interpretando el Gloria de Vivaldi y el Oratorio de Navidad de J.S Bach.Todos, intérpretes jóvenes, de los programas de música de las universidades locales, conducidos por la maestra Carolina Gamboa Morales, también joven y dotada directora del coro.

Bien vale la pena estar pendientes de una futura presentación. Altamente recomendable y además un evento que nos da optimismo de ver tanto talento colombiano que está surgiendo.

No tiene mucho que envidiarle a esta maravillosa interpretación del gran maestro y conocedor de Bach como pocos, John Elliot Gardiner

No hay comentarios. :

Publicar un comentario

Sus comentarios son bienvenidos. Si no tiene identificación en los sistemas relacionados (Twitter, Google+, Facebook...) debe hacerlo como invitado. En tal caso, por favor asegúrese de incluir su nombre en el cuerpo del texto para poder responderle.

Su retroalimentación y sugerencias son muy importantes para el autor.Mil gracias

JMW